El Hackeo es una de las Habilidades Especiales más apreciadas en el juego de miniaturas Infinity, aquí te enseñanos todo lo que necesitas saber.

Tabla de contenido

- ¿Qué es el hacking o hackeo?

- ¿Por qué debería preocuparme por el hackeo?

- Entonces ¿Cómo funciona el hackeo?

- Dispositivos de Hacker y programas de hackeo

- Dispositivo de hacker

- Dispositivo de Hacker Plus

- Dispositivo de Hacker Asesino

- Dispositivo de hacker EVO

- Maximizando su potencial de hackeo

- Aumento del área de hackeo

- Repetidores

- Elegir hackers de buena calidad

- Hacker económico: Fusiliers

- Buen hacker: Mukhtar

- Hacker Increíble: The Anathematics

- Posicionamiento de sus hackers y repetidores

- ¿Qué pasa con el hackeo a través de repetidores enemigos?

- Elegir el programa de hackeo adecuado

- ¿Qué pasa con Spotlight?

- ¿Cuándo hackear?

- Cómo lidiar con los hackers enemigos

- ¡No lo hagas! – Evítales

- Usa tropas no hackeables

- Usa tropas con sigilo/camuflaje

- Preguntas y respuestas sobre hackeo en Infinity

¿Qué es el hacking o hackeo?

La forma más fácil de pensar sobre el hackeo en Infinity es imaginar que es un sistema de magia. El hackeo es una parte adicional del combate que te permite hacer más cosas. Las cosas que te permite hacer incluyen hacer que tus propias tropas sean más poderosas, proteger tus tropas y matar o inhabilitar a las tropas enemigas.

¿Por qué debería preocuparme por el hackeo?

Hay dos razones principales por las que deberías preocuparte por el hackeo:

- Es un poderoso conjunto de reglas.

- Te permite abordar los problemas de formas únicas.

En términos de poder, el hackeo te permite lidiar con unidades opuestas de manera eficiente y notable. Si bien las balas pueden rebotar inofensivamente en un TAG, los programas de hackeo tienen muchas posibilidades de pasar mucho más rápido. Y aunque esos programas no pueden matar a un TAG, pueden, por ejemplo, hacer que el TAG esté aislado o poseído. Una unidad aislada no puede recibir órdenes que no sean las suyas, por lo que un TAG aislado es mucho menos peligroso. Una unidad poseída cuenta como tuya a efectos de control, ¡así que puedes disfrutar volviendo las armas de tu oponente contra ellos!

En términos de tener un enfoque único, el hackeo no requiere una línea de fuego. Esto es absolutamente crucial de entender. El hackeo es una de las pocas habilidades que te permite atacar a los enemigos sin ser visto. Esto permite que un hacker en una azotea ataque a un TAG cercano sin que el TAG pueda hacer nada más que reiniciar (reiniciar es como declarar una evasión pero se opone a los ataques de hackeo). Si juegas con una facción o una lista que tiene una potencia de fuego convencional ligeramente menor, la adición de hackers podría permitirte enfrentarte cara a cara con las armas grandes de tu oponente, sin que te expongas al riesgo, porque puedes permanecer oculto mientras estás hackeando.

Entonces ¿Cómo funciona el hackeo?

La mecánica de hackeo es en realidad razonablemente simple una vez que la desglosas. El hackeo funciona de la siguiente manera:

- Para hackear un objetivo, necesitas algún tipo de dispositivo de hacker.

- Hay cuatro tipos de dispositivos de hacker: Dispositivo de Hacker, Dispositivo de Hacker Plus, Dispositivo de Hacker Asesino, Dispositivo de Hacker EVO.

- Lo que puedes hacer con tu dispositivo de hacker depende del equipo que tenga tu personaje:

| Equipo | Ofensivo | Defensivo | Mejoras |

| Dispositivo de Hacker | X | – | – |

| Dispositivo de Hacker Plus | X | X | – |

| Dispositivo de Hacker Asesino | X * | X | – |

| Dispositivo de Hacker EVO | – | – | X |

* Los dispositivos de hacker asesinos poseen el único programa que puede matar a un objetivo directamente

- Puedes usar tu dispositivo de hacker para hackear objetivos que se encuentran dentro de su área de hackeo.

- Su área de hackeo es la zona de control a su alrededor (una burbuja de 8 ”alrededor de la tropa) y la zona de control de cualquier repetidor que posea (por lo tanto, una burbuja de 8” alrededor de ellos también).

- Si tu hacker se encuentra físicamente dentro de la zona de control de un repetidor enemigo, entonces todos los hackers enemigos en la mesa están dentro de tu área de hackeo.

- Cuando haces una tirada como parte de un programa de hackeo, utilizas el atributo WIP del hacker.

- Puedes oponerte a los ataques de hackeo con tiradas cara a cara declarando un disparo (si puedes ver al hacker), un ataque de hackeo propio o un reinicio.

- Puede ‘esquivar’ los ataques de hackeo del enemigo declarando la habilidad de reinicio, que usa tu WIP. El valor de usar restablecer es que puede declararlo incluso si no puedes ver al hacker enemigo.

Al hackear a un enemigo, se sigue el siguiente procedimiento:

- Declaras tu primera habilidad corta (movimiento / inactivo / etc.).

- Si el enemigo quiere oponerse al ataque de hackeo entrante con una tirada cara a cara, entonces debe declarar un reinicio, un ataque de hackeo o un ataque CD.

- Declara su segunda habilidad corta (eligiendo el programa de hackeo que desea usar).

- Comprueba que está dentro del alcance y que el ataque de hackeo es una declaración legal.

- Calculas modificadores (algunos ataques de hackeo te dan un modificador a tu tirada de VOL, pero la mayoría no. Algunos otros también pueden modificar el atributo de VOL del oponente).

- Lanzas. Todas las habilidades relacionadas con el hackeo (restablecimiento y ataques de hackeo) utilizan el atributo VOL para la tirada.

- Cualquier golpe exitoso aplica efectos. La mayoría de los ataques de hackeo requieren que el oponente realice salvaciones usando el atributo BTS de su tropa, pero el ataque de foco causa un efecto automático, sin que se permitan salvaciones. Algunos programas de hackeo tienen munición exótica que reduce a la mitad el valor de BTS del enemigo o fuerza dos salvamentos por golpe exitoso.

Dispositivos de Hacker y programas de hackeo

Entremos en más detalles sobre el hackeo de dispositivos. Es importante tener una comprensión clara de la utilidad que brinda cada dispositivo antes de tomar sus decisiones de creación de listas.

La lista de dispositivos y programas de hackeo está disponible aquí . No vamos a cubrir todo de forma exhaustiva porque toda la información está disponible en la wiki.

El dispositivo de hacker genérico es el más común que verás. Es razonablemente barato en puntos, convierte al portador en una tropa especializada en la puntuación de misiones y ofrece mucha utilidad.

Dispositivo de hacker

Ofrece cuatro programas ofensivos:

- Spotlight se puede utilizar contra cualquier tropa. Apunta a los enemigos, lo que significa que te beneficias de una bonificación de +3 al dispararles o hackearlos.

- Control Total solo se puede utilizar contra TAGs. Los posee, lo que esencialmente le permite controlarlos.

- Oblivion se puede utilizar contra REM, TAG, IP y hackers. Aísla a los objetivos, de modo que no se pueden gastar órdenes de otros en ellos.

- Carbonita se puede utilizar contra REM, TAG, IP y hackers. Inmoviliza a los objetivos, por lo que no pueden declarar ninguna habilidad excepto un reinicio (lo que hace que cancelen la inmovilización si tiene éxito).

Ninguno de estos programas puede matar a su objetivo.

Hay tres razones principales para utilizar un dispositivo de hacker:

- El programa de atención te permite apuntar a los soldados enemigos. El estado objetivo le da +3 a su BS cuando dispara a ese enemigo, o +3 a su WIP cuando hackea a ese enemigo. Es genial para ‘potenciar’ a tus tropas, especialmente a aquellas con valores de BS más bajos.

- Los enemigos seleccionados pueden recibir disparos mediante ataques guiados sin línea de fuego. Por lo tanto, una combinación común es una serie de hackers acompañados de un control remoto con un lanzador de misiles guiados. Los hackers apuntan al enemigo y el lanzador de misiles guiados los ilumina.

- El dispositivo de hacker ofrece una variedad de buenas opciones contra objetivos más pesados. Puede crear una lista muy variada al incluir algunos dispositivos de hacker y algunas armas AP. Esto te permitirá acercarte a la armadura enemiga desde múltiples ángulos.

Dispositivo de Hacker Plus

El dispositivo de hacker plus es un equipo extremadamente raro que solo se encuentra en Nomads, Combined Army, O12 y Aleph. Incluso en esas facciones, sólo está disponible en una o dos opciones. Es bastante caro, pero ofrece una gran utilidad. Una vez más, el usuario cuenta como un especialista en la puntuación de misiones.

Ofrece seis programas. Cuatro son iguales que el dispositivo de hacker genérico. Las dos adiciones son White Noise y Cybermask:

- White Noise, le permite colocar una zona de ruido blanco completamente dentro de su área de hackeo. Las tropas con Visor Multiespectral no pueden ver a través de una zona de ruido blanco. Entonces, es básicamente una granada de humo que solo afecta a las tropas de MSV.

- Cybermask, permite que el hacker se convierta en un marcador de suplantación (y, por lo tanto, el hacker no puede ser el objetivo de ataques).

Al igual que el dispositivo de hacker normal, no puede matar a sus objetivos

Los dos programas adicionales resultan ser las dos razones clave para querer un Dispositivo de Hacker Plus en lugar de un Dispositivo de Hacker estándar:

- El ruido blanco es increíblemente poderoso en ciertas situaciones porque frustra de manera única las piezas opuestas con MSV. Puede usar esto para eliminar más fácilmente una pieza ARO opuesta que tenga MSV, o podría combinar la zona de ruido blanco con una granada de humo para formar un área que ninguna tropa pueda ver.

- Cybermask también es un programa muy útil. Una tropa defensiva puede usarlo para esconderse, porque una vez que son un marcador no les pueden disparar hasta que sean descubiertos. Esto podría usarse con un teniente que tiene un dispositivo de hacker y quiere esconderse. Alternativamente, una tropa ofensiva podría usarlo para convertirse en un marcador de modo que pueda cruzar con seguridad las líneas de fuego cubiertas por piezas ORA enemigas sin recibir un disparo.

Dispositivo de Hacker Asesino

El Dispositivo de Hacker Asesino es un dispositivo muy común que verás en muchas listas. Es el más barato de todos los dispositivos de hacker. El Dispositivo de Hacker Asesino sacrifica casi toda la utilidad del dispositivo de hacker a cambio de la capacidad de matar a los hackers enemigos y la capacidad de convertir al portador en un marcador. Se aplican las reglas habituales sobre ser un especialista.

Ofrece dos programas: Trinity y Cybermask.

- Cybermask ya se ha discutido: te permite convertirte en un marcador de suplantación.

- Trinity es un programa que solo se puede utilizar contra hackers enemigos. Hace daño real al objetivo y, por lo tanto, es el único programa que es letal. Trinity te da una bonificación de + 3VOL por la tirada y tiene una ráfaga de tres, lo que significa que es muy eficaz en tiradas cara a cara.

Hay tres razones para querer un dispositivo de hacker asesino:

- Los hackers asesinos son especialistas increíblemente baratos y sin CAP.

- Se aplican las ventajas habituales de la Cybermask. Es una gran habilidad tanto a la defensiva como a la ofensiva.

- Un buen hacker asesino puede utilizar el programa Trinity para dominar el juego del hackeo y aterrorizar a los hackers enemigos.

Dispositivo de hacker EVO

Los Dispositivos de Hacker EVO están disponibles en casi todas las facciones, pero solo en una o dos tropas por facción. El dispositivo tiene programas que mejoran a las tropas. Se aplican las reglas habituales sobre ser un especialista.

Tiene cuatro programas:

- El salto controlado afecta a las unidades con salto de combate. Da a tus unidades un bonificador +3 a su tirada de salto de combate y a las tropas enemigas una penalización -3. Tiene un alcance global y, por lo tanto, puede declararse como un ORA en respuesta a una tropa enemiga que usa el salto de combate en cualquier lugar de la mesa.

- Disparo asistido se puede usar en un REM amigo. Les otorga puntería (puntería significa que el REM ignora las penalizaciones de cobertura cuando declara ataques CD).

- La reacción mejorada se puede usar en un REM amigable. Les otorga una ráfaga de dos cuando hacen ORA.

- Fairy Dust te permite elegir un tipo de tropa (HI, REM o TAG). Todas las unidades elegidas se benefician de las modificaciones de firewall contra los ataques de comunicaciones (que son básicamente ataques de hackeo y bloqueadores). El mod de firewall es -3 para la VOL del enemigo y -3 para el daño del ataque, por lo que es como estar a cubierto contra hackeo.

Todas estas habilidades duran hasta que se cancelan.

Un hacker EVO solo puede mantener un beneficio a la vez, pero el jugador puede declarar un nuevo beneficio y cancelar el anterior, gastando un pedido en el hacker EVO y siguiendo el procedimiento normal.

El beneficio termina si el hacker EVO entra en estado inconsciente o muerto.

En los casos en que un jugador posea varios hackers EVO, vale la pena recordar que cualquier tropa solo puede beneficiarse de un solo programa de hackeo EVO a la vez. No se puede apilar Fuego Asistido y Fairy Dust en un mismo remoto.

Hay tres razones principales para querer un dispositivo EVOhacking:

- Una lista con muchos remotos podría querer usar Fuego Asistido para mejorar dramáticamente sus habilidades de disparo. Unidades como Dakinis en Aleph o Bulleteers en PanO dan mucho miedo cuando tienen puntería.

- Una lista que hace uso de tropas de salto de combate puede querer que un hacker EVO mejore sus posibilidades de aterrizar con éxito.

- Una lista que quiera usar un TAG o REM como su pieza de ataque principal podría beneficiarse del programa de Fairy Dust para proteger a esa unidad de los ataques de hackeo del enemigo.

Maximizando su potencial de hackeo

Hay dos consideraciones cuando se trata de maximizar tu potencial de hackeo: deseas aumentar tu área de hackeo y quieres elegir hackers de buena calidad.

Aumento del área de hackeo

Su área de hackeo es el radio de 20 cm a alrededor del hacker (su zona de control) y de cualquier repetidor que poseas. Si estás dentro de la zona de control de un repetidor enemigo, entonces tu área de hackeo incluye a los hackers enemigos en la mesa.

Naturalmente, un hacker solitario tiene un área de hackeo razonablemente limitada. Tu zona de control es algo extensa, pero lo suficientemente fácil de evitar si tu oponente está dispuesto a gastar algunas órdenes moviéndose con cuidado. La solución clara a este problema es agregar más hackers o repetidores para que pueda cubrir un área más grande. Por cada uno que agregues, tienes la posibilidad de duplicar, triplicar, cuadriplicar, etc., tu área de hackeo original.

¿Pero cuál eliges tú? ¿Más hackers o más repetidores? ¡Ambos tienen pros y contras!

Repetidores

Los repetidores están disponibles como equipo integrado en ciertas unidades, o en otras circunstancias como repetidores desplegables que se pueden colocar sobre la mesa. Piense en ellos como puntos de acceso WiFi.

También hay equipos separados llamados Repetidores de Posición y Fast Pandas, que son repetidores más flexibles:

- Los Repetidores de Posición son repetidores que pueden dispararse desde un arma especial y, por lo tanto, esencialmente permiten al usuario colocar un repetidor a larga distancia.

- Los Fast Pandas son repetidores que pueden desplegarse dentro de su zona de control (hasta 20 cm de distancia), sin línea de visión. Imagínalos como repetidores que se lanzan o se controlan a distancia (excepto que una vez que se despliegan no se pueden mover nuevamente).

Hay tres grandes ventajas en el uso de repetidores:

- Los repetidores desplegados permiten que el portador se aleje una vez que se colocan. Por lo tanto, no es necesario que una tropa se quede en ese mismo lugar para ocupar el espacio.

- Los repetidores desplegados no son en realidad tropas, por lo que son una opción razonablemente libre de riesgos (tenga cuidado, los hackers enemigos pueden atacar a sus hackers a través de sus repetidores, ¡así que no están completamente libres de riesgos!). Ciertamente, son mucho menos riesgosos que tener que dejar una tropa real en algún lugar peligroso.

- Todos tus hackers pueden hackear a través de todos tus repetidores, así pueden realmente concentrar tu poder. Si un modelo enemigo se mueve a través de la Zona de Control de uno de tus repetidores, puedes hackearlo con cada hacker que controles. Por el contrario, si un modelo enemigo se mueve a través de la Zona de Control de uno de tus hackers, solo ese único hacker puede hackearlo.

Tomar más hackers también es ventajoso:

- Tener más hackers significa que puede usar órdenes coordinadas para lanzar múltiples ataques de hackeo en un solo objetivo simultáneamente. Como se mencionó anteriormente, también le permite obtener múltiples ORA de hackeo si un enemigo camina a través de la zona de control de un repetidor de tu propiedad.

- Protege tu infraestructura de hackeo. Tener un solo hacker con repetidores significa que si ese hacker muere, tu sistema colapsa. Tomar varios hackers protege contra esto al proporcionarte un nivel de redundancia.

- Los hackers son especialistas, por lo que son útiles para los objetivos de la misión.

En realidad, las mejores listas de hackers suelen tener más de un hacker, junto con una buena fuente de repetidores.

Elegir hackers de buena calidad

En la misma línea que los pistoleros, los hackers tienen grandes discrepancias en la calidad. Algunos son muy pobres y otros son fantásticos.

Hay 6 características que debes buscar en un hacker:

- VOL : ¿El hacker tiene un buen atributo de VOL?

- 13 es aceptable, 14 es bueno, 15 es excelente.

- PB : ¿El hacker tiene una buena puntuación en PB?

- 0 es obviamente malo, 3 no es fantástico pero es mejor que nada, 6 es notable porque significa que el hacker tiene una posibilidad decente de hacer caso omiso de un ataque Trinity de 14 de daño y 9 es excepcional.

- ¿El propio hacker, o la facción con la que estás jugando, tiene una forma de aumentar su área de hackeo ?

- ¿Lleva repetidores, repetidores de posición o Fast Pandas?

- ¿Puede cualquier otra tropa de la facción llevar repetidores, repetidores de posición o Fast Pandas?

- ¿El hacker tiene la habilidad de veterano ?

- La habilidad de veterano hace que el usuario sea inmune al estado de aislamiento. Esto es importante porque uno de los mejores ataques de hackeo (Oblivion) aísla a las unidades. Si eres inmune a esto, el oponente no puede usarlo contra ti, aunque aún puede declarar Oblivion para generar una tirada cara a cara.

- ¿Tiene el hacker alguna forma de viajar por el tablero de forma segura ?

- ¿El hacker tiene camuflaje u otro estado de marcador?

- ¿Tiene Despliegue Avanzado o infiltración? lo que le permite comenzar cerca de donde debe estar

- ¿Tiene sigilo? lo que le permite moverse silenciosamente a través de las áreas de hackeo de los hackers enemigos sin provocar ORA.

- ¿Alguna otra habilidad que le permita entrar en el medio tablero y moverse con seguridad?

- ¿Qué otras herramientas trae el hacker a la mesa?

- ¿Es también un buen pistolero?

- ¿Tiene múltiples habilidades como también ser ingeniero?

- ¿Puede estar en un Fireteam en un sectorial?

¡Echemos un vistazo a algunos ejemplos!

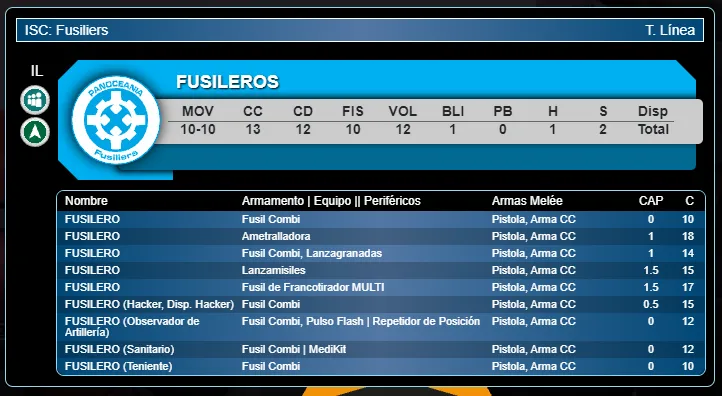

Hacker económico: Fusiliers

Una puntuación de VOL 12, por debajo de la media, y la falta de habilidades especiales hacen del Fusilier un hacker de presupuesto. A veces, sin embargo, la cantidad compensa la calidad. Varios hackers de Fusilier que amenazan con ORA a través de un repetidor realmente pueden hacer que el enemigo se detenga. Los fusileros también son útiles como hackers de respaldo debido a su bajo costo, pero en realidad no se debe confiar en un solo Fusilero Hacker como opción principal.

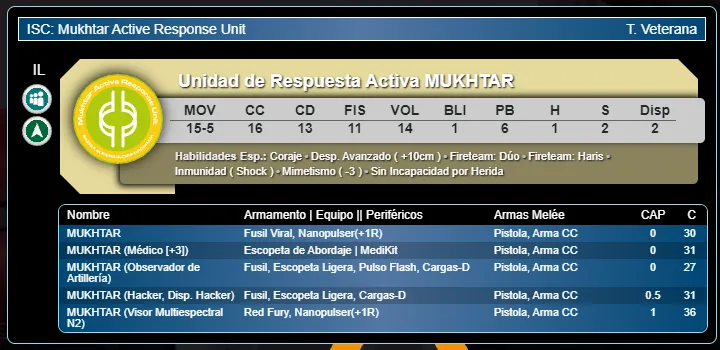

Buen hacker: Mukhtar

El Mukhtar trae un atributo WIP respetable de 14, un valor PB sólido de 6 y Despliegue Avanzado. La puntuación VOL le ayuda a ganar tiradas cara a cara cuando hackea. Si sufre un impacto, PB 6 le da a la tropa una buena oportunidad de ignorar el ataque. Por último, el Despliegue Avanzado completa el paquete al ayudar al Mukhtar a llegar rápidamente a las partes más relevantes del tablero. El Mukhtar no es el mejor hacker del juego, pero ofrece muchas características atractivas además de ser un hacker, a diferencia del Fusilier.

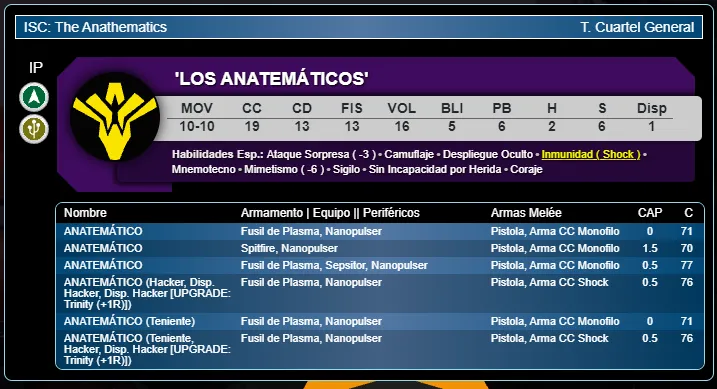

Hacker Increíble: The Anathematics

Los Anatemáticos son muy robustos. Tienen una puntuación VOL verdaderamente absurda de 16, combinada con un buen valor de PB con un 6. Tiene camuflaje para que pueda llegar con seguridad al centro de la mesa. También tiene sigilo, lo que significa que puede moverse a través de los repetidores enemigos sin provocar ORA de hackeo (recuerda que el sigilo permite que una tropa se mueva a través de la Zona de Control de los enemigos sin provocar ORA). Como si eso no fuera suficiente, el anatemático cuenta con una actualización especial para su Dispositivo de Hacker: Trinity + 1R. Esto significa que tiene Trinity como programa adicional y lanza cuatro dados cuando lo declara, en lugar de los tres habituales. ¿Quién no quiere ametrallar mentes? Es seguro decir que el anatemático es un hacker realmente aterrador.

Las listas de hackers más competentes suelen tener dos hackers que son al menos de buena calidad. Las listas que incursionan en el hackeo pueden tener un hacker pobre y un hacker mediocre.

Posicionamiento de sus hackers y repetidores

Los hackers no necesitan una línea de fuego para hackear. Por lo tanto, los hackers a menudo pueden ser muy fuertes cuando se colocan dentro de edificios o encima de tejados. Desde una posición razonablemente protegida, un hacker puede lanzar ataques de hackeo sin ser blanco de armas convencionales.

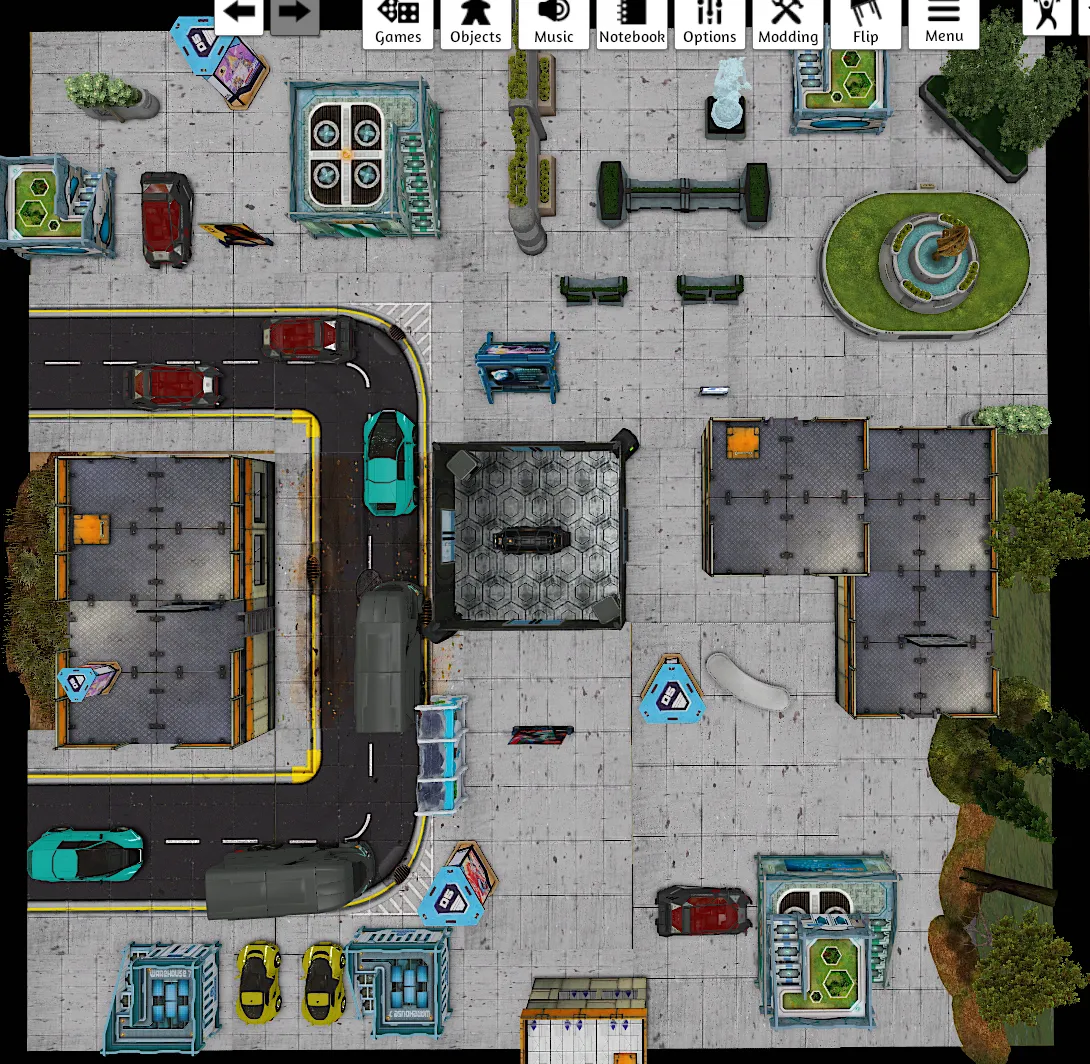

Observe la disponibilidad de espacio en la azotea en el segmento medio del tablero: está el edificio gris / naranja que ocupa el extremo izquierdo y un edificio gris / naranja más grande que ocupa el extremo derecho. Ambos ofrecen una cobertura razonable y una posición de mando en el campo de batalla. Estos son exactamente el tipo de áreas en las que los hackers podrían estar interesados.

Digamos que un jugador de Haqqislam quiere evitar que un jugador de PanO cruce el tablero con un TAG. ¿Dónde podría colocar el jugador de Haqqislam a su hacker? (En las siguientes imágenes, el Jotum fue pintado por Jim Breitung y el Tuareg por Trox).

En este ejemplo, un hacker tuareg se coloca en una azotea en el extremo izquierdo del tablero. Se elige esta posición porque hace que el tuareg esté muy seguro. Está tirado en el piso y en una posición elevada, por lo que será complicado para las tropas normales apuntar.

El círculo blanco que rodea al tuareg es su área de hackeo (su zona de control – 20 cm alrededor). Puede ver que desde su posición elevada, el Tuareg está razonablemente a salvo de daños y bloquea todo el flanco izquierdo para el TAG enemigo (un Jotum). Desafortunadamente para el jugador de Haqqislam, el Jotum puede tomar el flanco derecho para evitar al hacker (mostrado con la flecha roja).

¿Qué pasa si el jugador de Haqqislam coloca un repetidor en el extremo derecho?

Observe el pequeño marcador verde cerca de la esquina superior derecha de la pantalla. Este es un repetidor. Extiende el área de hackeo de los tuareg para incluir su propia zona de control. Ahora el jugador de Haqqislam controla el flanco izquierdo con el Tuareg y el flanco derecho con el repetidor. Y, por supuesto, el Tuareg y el repetidor están a salvo en sus tejados, por lo que son extremadamente difíciles de apuntar.

Como resultado de la posición del jugador de Haqqislam, el pobre Jotum no tiene casi ningún lugar al que pueda ir con seguridad. Prácticamente su único ángulo de ataque es caminar con cuidado hacia adelante y ponerse a cubierto detrás del edificio negro central. Otra alternativa es que tome el flanco extremo izquierdo, moviéndose hacia el vehículo rojo y negro. Por supuesto, al hacer esto, el Jotum se vuelve muy fácil de evitar porque no controla mucho espacio. De alguna manera, podríamos decir que el jugador de Haqqislam ha «encerrado al oponente», lo que significa que ha controlado la zona media tan a fondo que el jugador de PanO podría tener dificultades para avanzar.

Esta es el área total cubierta por el Tuareg y el repetidor, con fines ilustrativos:

Puedes ver que debido a que el área de hackeo de una unidad es de 20 cm en todas direcciones, en realidad cubre 40 cm de diámetro. Por lo tanto, el Tuareg con su repetidor cubre la impresionante área de 80 cm del ancho de la mesa.

De hecho, podemos hacer un poco de matemáticas para calcular el área total que cubre un solo hacker, y cuánto del tablero es, como un porcentaje (¡matemáticas para los interesados !):

El área total de una mesa es 120 cm x 120 cm = 14.400 cm2. El área total cubierta por un hacker es un círculo con un diámetro de 40 cm (su zona de control a cada lado), además de su tamaño base (que suele ser de 2,5 cm), lo que nos da la fórmula (pi*(21,125 cm)2). Como área, esto = 1.401,98 cm2. Por lo tanto, un solo hacker cubre casi un 10% de todo el tablero. Agregue repetidores adicionales a la mezcla y podrá cubrir el doble o el triple de ese valor.

Sin embargo, lo más importante es que si una mesa de Infinity tiene 120 cm de ancho y un hacker cubre al menos un diámetro de 40 cm (dependiendo del tamaño de la base), ¡entonces un hacker con dos repetidores puede teóricamente cubrir todo el ancho de la mesa!

En términos de posicionamiento, esto demuestra la importancia del espaciado. Los hackers y los repetidores tienen la capacidad de controlar áreas extremadamente grandes del tablero cuando se colocan correctamente. ¡Así que no los juntes! Como ilustran las imágenes de arriba, un hacker en un flanco y un repetidor en el otro pueden cubrir casi todo el ancho del tablero. Esto es particularmente cierto cuando se tiene en cuenta el terreno, ya que a menudo hay áreas a las que las unidades enemigas no pueden acceder, por lo que se ven obligadas a acercarse a su área de hackeo.

Al ocupar posiciones seguras y protegidas en cualquier flanco de un tablero, y cubrir casi todo el ancho del tablero con su área de hackeo, un grupo de hackers o un combo de hackers y repetidores pueden proyectar una amenaza significativa para las unidades enemigas, especialmente los TAG , IP y REM. Para proteger estos activos, es posible que desees colocar batidores o piezas notables de ORA que cubran las vías de acceso a tus hackers.

¿Qué pasa con el hackeo a través de repetidores enemigos?

A veces tendrás suerte y un oponente colocará un repetidor que tú mismo podrás explotar. Si tienes un hacker competente, puede ser una buena idea hackear un repetidor enemigo, sin embargo, presenta algunos desafíos:

- Solo puedes hackear un repetidor enemigo si tu hacker está físicamente presente dentro de su Zona de Control.

- Hackear a través de un repetidor enemigo significa que estás en el Área de Hackeo de todos sus hackers. Por tanto, el enemigo podrá declarar ORA con todos ellos.

- Al hackear un repetidor enemigo, tu objetivo obtiene un modificador de cortafuegos. Eso es -3VOL para ti y -3 daños para el programa. Es como si estuvieran a cubierto, pero para ataques de hackeo.

En algunas situaciones, esto está absolutamente bien. Si tienes un hacker con un puntaje alto de VOL, y el enemigo solo tiene uno o dos hackers mediocres (VOL bajo, PB bajo), entonces puedes salirte con la tuya haciendo esto. Sin embargo, si el oponente tiene buenos hackers o muchos hackers de bajo presupuesto, entonces es realmente peligroso. Trinity es el programa con la ráfaga más alta, e incluso él solamente es ráfaga 3, por lo que si el oponente tiene dos hackers, lo mejor que puedes hacer es dividir su ráfaga en dos dados y un dado. Estarás en -3VOL para todos los ataques, y el daño mediocre de Trinity de 14 se reducirá aún más a 11. Si tu oponente tiene dos hackers con VOL14 y PB6, por ejemplo, ¿realmente quieres arriesgarte? ¡No suele ser la mejor idea!

Elegir el programa de hackeo adecuado

Hay cuatro programas de hackeo capaces de detener enemigos: Control Total, Carbonite, Oblivion y Trinity. Lo que debes elegir depende en gran medida del objetivo y de lo que deseas lograr.

La mayor parte del tiempo estarás limitado por el Dispositivo de Hacker que tengas. Los Dispositivos de Hacker y los Dispositivos de Hacker Plus tienen los tres primeros, mientras que solo los hackers asesinos tienen el último. Sin embargo, en una situación en la que teóricamente tienes múltiples opciones, ¿entonces qué? Analicemos las cuatro opciones:

- Control total : sólo se puede usar contra TAGs. Daño 16. Ráfaga 1. Dos salvamentos por golpe exitoso. Inflige Estado: Poseído .

- Oblivion: se puede utilizar contra TAGs, REMs, IPs y hackers. Daño 16. Ráfaga 2. Al golpear la salvación se hace con la mitad de PB del objetivo. Inflige Estado: Aislado .

- Carbonita : utilizable contra TAGs, REMs, IPs y hackers. Daño 13. Ráfaga 2. Dos salvamentos por golpe exitoso. Inflige Estado: Inmovilizado-B.

- Trinity: utilizable contra hackers. Daño 14. Ráfaga 3. Inflige heridas, por lo que puede matar a los objetivos. Otorga una bonificación de +3VOL cuando se usa.

Lo primero que hay que tener en cuenta es que dos de estas opciones tienen estadísticas de daño bastante bajas. Trinity con daño 14 y Carbonite con daño 13. Esto es interesante porque, si bien puede ser tentador realizar un ataque trinity contra un hacker enemigo, el daño bajo puede ser un problema. Usar Trinity contra un hacker enemigo con BTS9 significa que salvará con 6 o más, e incluso con BTS6 solo necesitaría 9 o más. Esto realmente vale la pena recordarlo, porque mientras que Trinity es muy bueno para ganar tiradas enfrentadas (ráfaga alta, bonificación de atributo VOL), no es bueno para superar el daño contra hackers enemigos con puntajes PB decentes. En estos casos, Oblivion puede resultarte más útil. Si bien Oblivion no puede matar al objetivo, sí lo aísla y el estado aislado apaga los Dispositivos de Hacker, por lo que un hacker aislado ya no es una amenaza de hackeo.

Contra infantería pesada enemiga o TAG, lo mismo ocurre con Carbonite. Inmovilizar completamente una armadura pesada suena increíble, pero con un valor de daño de 13, Carbonite puede tener problemas. Como señalamos anteriormente, muchos objetivos pueden andar por ahí con PB6 o PB9, y en estas circunstancias, Carbonite tendrá dificultades para causar algún daño real. Entonces, como un punto general para recordar, si el enemigo tiene un valor PB alto, podría valer la pena evitar Carbonite y Trinity.

Esto nos deja con Oblivion y Control Total. Ambos programas cuentan con altos valores de daño de 16, y Oblivion incluso tiene munición AP, por lo que es fantástico para atravesar objetivos con altas puntuaciones de PB. Oblivion es probablemente el mejor ataque de hackeo todo terreno. Su ráfaga de dos no es genial, pero es mejor que la ráfaga de uno de Control Total.

En el turno activo, Oblivion puede ser una opción sólida contra objetivos que probablemente resistirán un ataque de Carbonite o Trinity. La desventaja de Oblivion es que un objetivo aislado aún puede actuar, por lo que aún puede realizar ORA y recibir órdenes. En el turno activo, un objetivo aislado solo recibe su propia orden, por lo que Oblivion obstaculiza gravemente una pieza codiciosa del turno activo.

Control Total es el programa más sólido situacionalmente, pero también bastante complicado de usar. Con su ráfaga de uno, no es tan potente en el turno activo. Sin embargo, cualquier éxito obliga a dos salvaciones, y si el TAG contrario falla, estará poseído, lo que significa que tú lo controlarás. Debido a su baja ráfaga pero alta potencia, Control Total es una ORA realmente fuerte. Incluso si no golpeas, los TAG enemigos no quieren perder el tiempo declarando reinicio, por lo que es beneficioso para ti. En el turno activo, Control Total no suele ser un plan principal muy eficaz debido a lo poco fiable que es la ráfaga única. Sin embargo, en una situación complicada con pocas otras opciones, declarar Control Total en el turno activo puede cambiar completamente un juego, con un poco de suerte.

Entonces, ¿cómo desglosamos esto simplemente?

- ¿El enemigo tiene un valor PB de 9?

- En caso afirmativo, considere programas de alto daño como Oblivion o Total Control. Debido a sus valores de ráfaga, Oblivion es mejor en el turno activo y Control Total en el turno reactivo. Sin embargo, recuerde que el Control Total sólo se puede declarar contra TAGs.

- ¿El enemigo tiene un valor PB de 6?

- En caso afirmativo, considere Trinity, Control Total y Oblivion. Trinity solo funciona contra hackers y, como se indicó anteriormente, Control Total contra TAGs. Nuevamente, debido a los valores de ráfaga, Oblivion y Trinity son mejores en el turno activo y Control Total en el reactivo. Declarar a Trinity contra un objetivo PB6 puede ser frustrante debido al bajo valor de daño, así que planea gastar algunas órdenes en ello.

- ¿El enemigo tiene un valor PB de 0 o 3?

- Se puede utilizar cualquier programa. ¡Sopesa si quieres aislar, matar o inmovilizar al objetivo!

¿Qué pasa con Spotlight?

Spotlight es ráfaga 1 y es el único programa que puede apuntar a cualquier unidad. No daña al enemigo de manera convencional, solo lo hace ingresar al estado objetivo, lo que significa que todos tus ataques contra ellos obtienen un mod +3 al atributo usado para el ataque. También le da al objetivo -3VOL para sus tiradas de reinicio.

Hay tres razones para considerar Spotlight:

- No puedes utilizar ningún otro programa.

- Quieres matar físicamente al objetivo, y Spotlight hará que sea más fácil golpearlo.

- Deseas apilar varios modificadores negativos a la VOL del objetivo, para que tenga dificultades para reiniciarse contra nuevos ataques de hackeo.

Un truco increíblemente útil con Spotlight proviene del hecho de que puedes declararlo como un ORA contra cualquier tropa enemiga dentro de tu área de hackeo, y hace que se produzca una tirada cara a cara.

Lo más probable es que la VOL de un hacker sea más alta que sus atributos FIS o PB y, por lo tanto, Spotlight es una ORA increíble para declarar si deseas maximizar tus posibilidades de ganar la tirada cara a cara. Recuerda: incluso si la tropa enemiga ya está Marcada, no importa, aún puedes declarar Spotlight.

Imagina una tropa enemiga que se acerca sigilosamente detrás de una de tus unidades y les dispara por la espalda. Un no-hacker obtendría una evasión con una penalización de -3, si la unidad enemiga está dentro de su zona de control. Un hacker, por otro lado, podría declarar Spotlight con un lanzamiento de VOL. ¡Esa podría ser la diferencia entre apuntar a un 7 o menos en el dado, frente a un 14 o menos!

Incluso en situaciones menos extremas, puede resultar ventajoso declarar Spotlight. Una infantería de línea puede elegir entre un disparo de rifle CD11 o un Spotlight VOL13 como su ORA. Si su objetivo es desperdiciar las órdenes del oponente, entonces con VOL13 Spotlight es una muy buena opción.

Como adelanto de lo que está por venir: Spotlight, cobertura de repetidores en el mediocampo y acceso a armamento guiado realmente pueden hacer una presencia opresiva en el mediocampo. ¿Recuerdas cómo hablamos de que JOTUM quería evitar las áreas de hackeo debido a la infiltración y los repetidores? Ahora todos lo hacen, porque si son Marcados con Spotlight, ¡les pueden llover misiles guiados desde el cielo!

Si quieres ver esto en acción, ¡mira estos dos informes de batalla!

¿Cuándo hackear?

¿Cuándo deberías considerar el hackeo? ¿Deberías gastar órdenes en el turno activo? Si es eso lo que quieres ¿Cuántas órdenes deberías gastar? ¿O vale la pena colocar un repetidor en posición y luego esperar a que tu oponente se active dentro de tu área de hackeo en su turno?

Abordar cuándo hackear es un tema complicado porque las respuestas a estas preguntas realmente dependen mucho del estado del juego. El contexto lo es todo. ¿Quién está involucrado en el posible ataque? ¿Cuáles son sus atributos relevantes como VOL y PB? ¿Tienes órdenes de sobra? ¿Hay algo mejor que puedas hacer con tus órdenes? ¿Qué programas son relevantes?

A medida que te sientas más cómodo con la mecánica del hackeo y desarrolles un sentimiento de lo efectivo que es en tu facción elegida y las partidas que juegas, encontrarás un ritmo que funcione para ti. Sin embargo, aquí hay algunas buenas preguntas de orientación que debes hacerte antes de decidirte a hackear :

- ¿Es más eficiente que disparar ?

- El hackeo es muy fuerte, especialmente Trinity de Hackers asesinos. La «Magia Espacial» también es asombrosa, pero a veces la humilde bala puede ser una mejor solución. ¿Realmente necesitas olvidar a esa infantería pesada? ¿Puedes dispararle en su lugar ?

- ¿Tiene el enemigo un PB mucho más alto que BLI? Si es así, hackear es probablemente mucho menos eficiente que disparar.

- ¿Qué sacrifico al realizar este ataque de hackeo?

- A menudo, realizar un ataque de hackeo implicará acercarse al enemigo o sacrificar tu estado, como Cuerpo a Tierra o Camuflado. Es común sacrificar la seguridad a favor del potencial ofensivo cuando hackeas.

- En términos generales, no es una buena idea romper un marcador de estado en el turno reactivo para hacer un truco, a menos que la situación sea realmente favorable para ti. El marcador de estado es una herramienta de protección muy importante y es importante conservarlo durante el mayor tiempo posible. Podría considerar romper el camuflaje si:

- Tu oponente está sin órdenes y acaba de meter un TAG en el área de hackeo de tu infiltrado.

- Tu oponente gasta una orden completa dentro del Área de Hackeo de uno de tus hackers, por lo que obtienes un ataque incontestable.

- ¿Cómo contribuye esto a mi plan de juego ?

- Bien, trajiste el remoto de misiles y quieres lanzar misiles sobre tus enemigos. ¡Es una estrategia súper divertida! Pero, ¿es realmente útil? Puede que no valga la pena gastar 2-3 órdenes con Spotlight y luego 1-2 órdenes más lanzando misiles a algo cuando la misión ni siquiera te recompensa por esas muertes. ¿Podrías haber hecho algo más relevante ?

- ¿El enemigo que estoy hackeando realmente me impide llevar a cabo mi plan de juego? ¿O puede uno de mis especialistas sumar puntos de objetivo sin que yo tenga que preocuparme por hackear la infantería pesada de mi oponente?

¿Necesito hacer esto en el turno activo ?

- Jugar intercambios con el TAG enemigo poseyéndolo es sin duda muy divertido, pero recuerda que Control Total es Ráfaga 1. En muchos sentidos, es tan fuerte en el turno reactivo como en el turno activo. Además, si hackeas el TAG en tu turno y gastas algunas órdenes en hacerlo, tendrás menos órdenes para pisotear a tu robot robado. Entonces tu oponente puede recuperarlo cuando comience su turno, usando una ficha de comando.

- Muchos programas de hackeo tienen valores de ráfaga bajos y mucho daño. Son muy buenos para declarar ORA. Por lo tanto, no siempre es necesario perseguir el hackeo de forma proactiva, a veces puede hacer mucho trabajo de forma reactiva .

- ¿He hecho lo suficiente?

- No es necesario que apliques Oblivion y Carbonite a tu oponente en tu turno. Es muy probable que una unidad enemiga que solo puede usar una orden por turno (debido a que está aislada) no necesite ser inmovilizada. Un estado paralizante probablemente sea suficiente, ¡recuerda que solo estás tratando de detenerlos!

Cómo lidiar con los hackers enemigos

¡Uf, toda esta charla de hackers! Es suficiente para sudar a distancia. Sin embargo, no temas, el último punto a cubrir es cómo jugar contra los hackers enemigos.

Hay cuatro opciones principales: evitarlos, lanzarles unidades que no se puedan hackear, usar tropas con sigilo o usar tropas con un estado de marcador.

¡No lo hagas! – Evítales

Evitar a los hackers enemigos parece un consejo obvio, pero hay algunas complejidades a considerar. No sólo debes mantenerte alejado de los hackers, sino que también debes evitar cualquier repetidor. Ten en cuenta que no todo hackeo tiene un alcance limitado; los Repetidores de posición tienen un rango decente y pueden ser una verdadera sorpresa si no los has tomado en cuenta.

Una forma realmente útil de permitir que sus tropas eviten a los hackers es eliminar agresivamente a los repetidores enemigos. Se pueden disparar, y hacerlo a menudo es una buena idea porque ayudará a sus unidades hackeables a evitar con éxito la red de hackeo enemiga.

En tu turno activo, puedes moverte a través de las inevitables redes de hackeo con la habilidad de Movimiento Cauteloso.

Usa tropas no hackeables

Si su lista se basa en unidades hackeables para hacer el trabajo pesado, es realmente importante incluir algunas selecciones que no se puedan hackear y que puedan empujar y matar enemigos agresivamente. Estas tropas pueden actuar como una fuerza de avanzada que despeja el camino para tus TAGs / IPs / REMs. Las tropas no hackeables aún pueden ser atacadas con Spotlight (porque eso se puede usar contra cualquier tropa), pero eso es mucho mejor que ser golpeado por un Oblivion.

Los batidores camuflados, que comienzan cerca de la mitad del tablero, son perfectos para un rol anti-hacker. Estas tropas pueden maniobrar de forma segura utilizando su estado de camuflaje para llegar a los hackers o repetidores enemigos sin atraer ORA peligrosas. No tendrán que gastar muchas órdenes para hacerlo porque se desplegan más adelantes en el campo de batalla. Los batidores suelen apilar modificadores de mimetismo sobre el enemigo, por lo que pueden ganar un tiroteo con un hacker blando. En caso de que sean el objetivo de un Spotlight, pueden volver a entrar en el estado de camuflaje, que no elimina la desventaja objetivo, pero significa que no se les puede disparar en primer lugar.

Usa tropas con sigilo/camuflaje

Incluso si tu tropa es hackeable, aún puede evitar a los hackers enemigos usando sigilo, camuflaje o algún otro estado de marcador. El sigilo te permite moverte a través de las Zonas de Control de los enemigos sin provocar peligrosas ORAs. El estado de camuflaje te vuelve completamente inalcanzable, siempre que permanezcas en forma de marcador. De hecho, todos los estados del marcador, como Suplantación, Camuflaje y Holoeco, son excelentes habilidades defensivas.

Te sorprendería saber cuántas unidades tienen la capacidad de atravesar redes de hackeo sin provocar ningún ARO, debido a una de estas habilidades.

Algunos ejemplos incluyen:

- Todos los caballeros de PanO tienen sigilo, al igual que la Guardia Suiza.

- Hac Tao, Daofei y Mowang tienen sigilo y / o camuflaje.

- Asawira y Ayyar tienen sigilo. El Ayyar también tiene un estado de marcador en holoproyector.

- Los capataces tienen sigilo.

- Las Anathematics tienen sigilo y camuflaje.

- Aquiles, Ajax, Héctor y Patroclo tienen sigilo.

- Neema y Kiel-Saan tienen sigilo.

Los grandes perdedores aquí son los TAGs. Como puede ver, una gran cantidad de infantería pesada está empaquetando alguna combinación de alto PB, sigilo o camuflaje, lo que los hace al menos algo resistentes a la hackeo. Por otro lado, la mayoría de los TAGs solo tienen su valor PB como defensa.

El mensaje para recordar aquí es que en realidad hay un gran número de objetivos hackeables que puedes incluir en listas pero que tienen buenas formas de evitar ser hackeados.

Preguntas y respuestas sobre hackeo en Infinity

¿Puedo declarar ORA a través de repetidores amigables?

Sí. Puedes declarar ORA sin Línea de Tiro con tu enemigo si tienes una habilidad especial o un equipo que te permita hacerlo. Los Dispositivos de Hacker son un equipo que permite esto.

¿Puedo declarar ORA a través de repetidores enemigos?

Si. Pero sólo contra hackers enemigos, y sólo si su hacker se encuentra físicamente dentro de la zona de control de ese repetidor.

¿Un modelo enemigo con sigilo significa que no puedo hackearlo cuando camina cerca de mi hacker o repetidor?

Sí. El hackeo normalmente te permite declarar ataques de hackeo contra modelos en tu propia Zona de Control, o la zona de control de un repetidor, pero el sigilo lo cancela. Para ser explícito, el sigilo evita que declares ORA contra una miniatura cuando se mueve dentro de tu Zona de Control.

Mi hacker posee Sexto Sentido ¿esto le permite hackear modelos enemigos que tienen sigilo, si se mueven a través de mi área de hackeo?

Sí. Los modelos con Sexto Sentido cancelan el sigilo de los enemigos. Esto significa que si un modelo con sigilo camina junto a tu hacker con sexto sentido, puedes hackearlo. De hecho, si camina junto a uno de tus repetidores, ¡tu hacker también puede hackearlo!

Si un modelo tiene -3 en sus tiradas de reinicio por ser objetivo y un -9 adicional en sus tiradas de reinicio debido a que está aislado, ¿se acumulan?

Si. Se apilan. Por lo tanto, un hacker que inflige aislamiento y apunta a un enemigo hace que sea imposible que se reinicie si solo es WIP12.

¿Una sola tirada de reinicio cancela el objetivo, la inmovilización y el aislamiento?

Si. Pero recuerda que todos esos estados incurrir en sanciones en el rollo de reinicio, y hacer pila. El modificador máximo que puedes sufrir es -12, por lo que en esta situación tendrás que pasar una tirada de WIP-12. Esto significa que, aunque teóricamente puedes cancelar todos estos estados simultáneamente, es prácticamente imposible pasar esa tirada.

¿Qué le sucede a un TAG poseído al final del juego?

La posesión cuenta como un estado nulo (similar a inconsciente o muerto) al final del juego. Esto es increíblemente útil para misiones que cuentan cuántos puntos de modelos enemigos has matado, o para misiones que requieren que mantengas a las tropas vivas en ciertas zonas.

Este artículo es traído a ti en español gracias a nuestra alianza con Bromad Academy, puedes ver el original en inglés en el siguiente enlace: